本文简介:混沌系统是一种非线性动力学行为,基于混沌系统产生的混沌序列具有很好的初值敏感性、遍历性和伪随机的特点。由于混沌序列具有这些优良特性,因此近年来基于混沌的加密技术日益成为密码学的研究热点之一。我们利用三维Arnold混沌系统对图像进行置乱与异或,从而实现同时改变图像的像素的位置与像素值。一、三维Arnold混沌系统经典的二维Arnold混沌系统形式为:引入两个参数来加以推广得到更一般的形式:进一步地

混沌系统是一种非线性动力学行为,基于混沌系统产生的混沌序列具有很好的初值敏感性、遍历性和伪随机的特点。由于混沌序列具有这些优良特性,因此近年来基于混沌的加密技术日益成为密码学的研究热点之一。我们利用三维Arnold混沌系统对图像进行置乱与异或,从而实现同时改变图像的像素的位置与像素值。

一、三维Arnold混沌系统

经典的二维Arnold混沌系统形式为:

引入两个参数来加以推广得到更一般的形式:

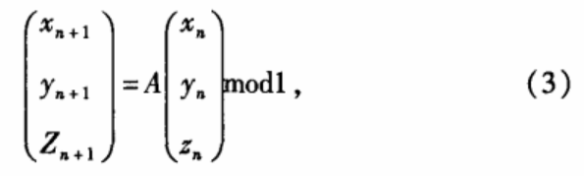

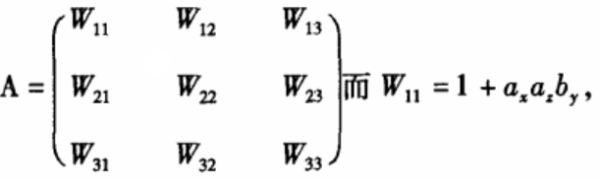

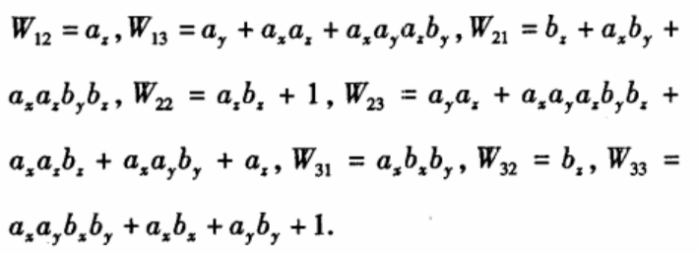

进一步地,将(2)式推广到三维空间,得到三维Arnold混沌系统:

其中:

取ax=bx=ay=by=ax=bx=1,得:

通过计算容易得出A的三个特征值,δ1_=7. 184 2>1,0.2 =0.243 0<1,δ3=0.572 8<1。

因此对应最大Lyapunov指数为Inδ1 =1. 971 9>1,与对应二维Amold混沌系统最大Lyapunov指数比较,可知三维Amold混沌系统具有更强的混沌性质。

二、基于三维Arnold混沌系统的图像加密算法

1、把二维矩阵数据重构为三维矩阵数据:设二维图像矩阵A的大小为M×N,按矩阵的列(行)顺序依次读取A的元素并依次放至三维矩阵B中,矩阵B的大小为J×K×3,满足条件:M×N=J×K×3。当肘,N都不能被3整除,则可通过边界填充n行(列)0(黑色)使M+n(N+n)得能被3整除。

2、取初始点(xo,y0,zo),其中xo,y0,zo∈(0,1),由三维混沌系统(3)迭代映射To次后,将得到的XT0,Yro与赋给初始值xo,y0,zo。用这三个新的初始值分别迭代映射J×K次,得到三条长度为的混沌序列{xi|i=1,2,…,J×K}、 {yi|i=1,2,…,J×K}与{zi|i=1,2,…,J×K}。按照式(2.1)对这两个序列进行改迸:

![]()

其中XI可以是xi,Yi或zi,k=3,round(.)为取最近整数运算, 得到_{ui|i=1,2,…,J×K}、{vi|i=1,2,…,J×K}与{wi|i=1,2,…,J×K}。

3、对图像进行空间置乱,应用{u}i、{v}i和{w}i构造置乱矩阵。选择{u}i、{v}i和{w}i的前J个元素,生成3个行变换序列,再对它们进行排序,得到索引序列,然后构造3个J×J的零矩阵,将每行中对应的索引序列元素值的列的值变为1,构造出3个行置乱矩阵M1,M2,M3.同理,在{u}i、{v}i和{w}i中抽取3个长度为K的序列,构造出3个列置乱矩阵N1,N2,N3。对三维矩阵的每一层按式(2.2)进行置乱:

![]()

4、应用{ui|i=1,2,…,J×K}、{vi|i=1,2,…,J×K}与{wi|i=1,2,…,J×K}重构一个三维矩阵C,矩阵C的大小为J×K×3,与置乱后的三维矩阵B进行异或运算得到三维矩阵H。

5、把三维矩阵N重构成二维矩阵D,输出加密后的图像。

解密方法为上述过程的逆。

三、基于三维Arnold混沌系统的图像加密算法实验结果及分析

1、实验结果

在MATLAB7.O编程环境下利用本文提出的加密算法对一幅256×256图像进行了加密和解密实验,设置参数分别为ax =bx=by=ax=bx=1,设置系统初始值分别为x0=0.01,y0 =0.01,z0 =0.1及To =2 000。错误密钥为xo=0.01,yo=0.01,zo =0.100000000 000001,图像加密解密效果如图1。

由图1可见,由于混沌序列对初始值非常敏感,即使初始值有微小的变化也无法对图像进行正确解密。

2、分析

(1)密钥空间

一个好的图像文件加密方案应该使其密钥空间足够大从而使得强行攻击不可行,在本文提出的加密算法中,三维超混沌系统的参数与初始值用作密钥,其中xo,yo,z0为双精度型,精度为10 -16,To,zx,bx,ay,by,az,bz为8bit整数型,所以密钥空间为:

![]()

因此使用穷举攻击解密图像几乎是不可能成功的。

(2)统计分析

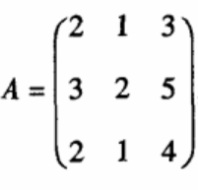

对于一些加密算法通过统计分析就可能被破译,因此一个好的加密系统应该具有比较好的统计特性。下面通过比较原图象与加密图象的直方图来分析该系统的统计特性。比较图2可知,变换前后的直方图发生了明显的变化,变化后的直方图呈均匀分布,它掩盖了变化前的分布规律,具有很强的伪随机性,这大大增加了破译者的工作量和工作难度,因此该密码可有效地抵抗统计和已知密文攻击。

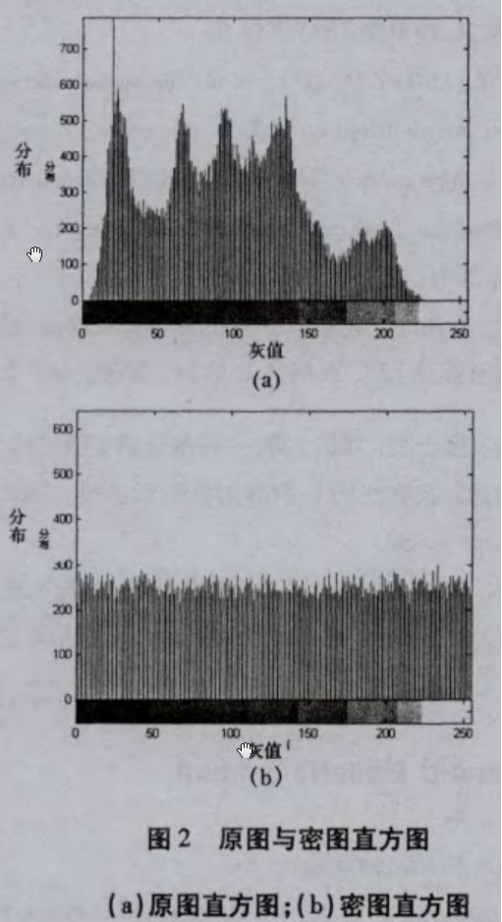

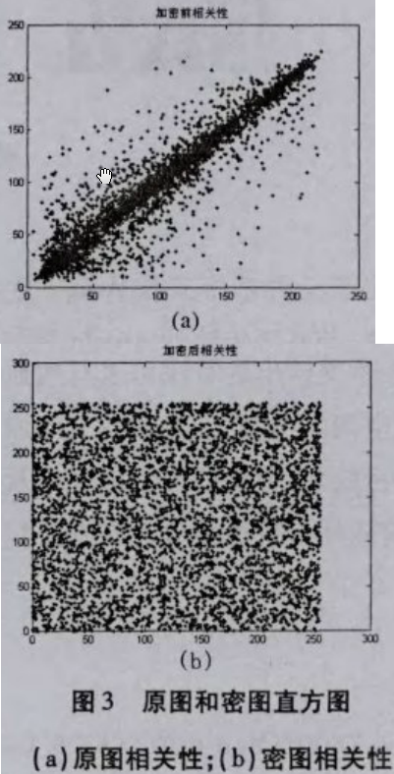

分别从原图和加密图随机选取1000个相邻(垂直、水平、对角)像素点判断其相关性,表1列出了两图在水平,竖直和对角方向的相关性,图3(a)是原图相邻像素在垂直方向相关性,图3(b)是密图相邻像素在垂直方向相关性。可见加密后图像的相关性大大降低。

(4)抗干扰能力分析

为了验证文中加密算法的抗干扰能力,下面对LeM图像改变密图质量,使加密图像受到噪声污染和几何失真以及JPEG压缩的攻击,然后进行解密。图4(a)对Lena密图的中心进行大小面积为128×128剪切。图4(b)为剪切后的密图的解密图像,图4(c)为密图添加Gaussian噪音后的解密图像,噪音强度为2%。图4(d)为密图添加椒盐噪音后的解密图像,噪音强度为4%。图(e)为对Lena密图进行压缩的品质因子为80的JPEG压缩后的解密图像,图4(f)对密图添加文字,图4(g)为添加文字后的解密图像,实验的结果表明此算法具有较强的抗干扰能力。

小知识之非线性动力学

非线性动力学联系到许多学科,如力学、数学、物理学、化学,甚至某些社会科学等。 非线性动力学的三个主要方面:分叉、混沌和孤立子,事实上,这不是三个孤立的方面,混沌是一种分叉过程,孤立子有时也可以和同宿轨或异宿轨相联系,同宿轨和异宿轨是分叉研究中的两种主要对象。

基于动态信任的内生安全架构

动态信任是一种新型的信息安全架构,近年来随着物联网、云计算和移动化等技术的发展而逐渐受到关注。传统的信息安全架构往往是建立在固定的信任模型之上,而动态信任则更加灵活和自适应,可以根据实际情况动态调整信任度,从而提高整个系统的安全性。本文将从以下几个方面来探讨基于动态信任的内生安全架构,包括动态信任的概念、功能特点、应用场景、实现方法等。

一、动态信任的概念

动态信任是指基于多方交互和数据分析,根据实时风险评估结果自适应调整信任度的一种信任模型。它与传统的访问控制模型不同,传统模型是基于身份验证和访问授权来限制访问权限的,而动态信任则更加注重实时风险评估和动态调整信任度。动态信任由于其灵活性和自适应性被广泛应用于物联网、云计算和移动化等领域,成为一种新型的内生安全框架。

二、动态信任的功能特点

1、实时风险评估

动态信任的核心是实时风险评估,通过对多方交互数据的分析、模型预测和机器学习等方法,从而实现对用户、设备、应用以及网络等方面的风险评估。同时,动态信任支持多种评估方法,可以根据实际情况选择不同的评估方法来评估系统的安全性。

2、动态调整信任度

动态信任可以根据实时风险评估结果自适应调整信任度,从而提高整个系统的安全性。例如,对于一个新的设备或应用,由于缺少足够的信任度,系统可以限制其访问权限,等到其表现良好后再逐步增加信任度。另外,在不同的应用场景中,可以根据不同的容错需求设置不同的信任阈值,从而更加灵活地调整系统的安全性。

3、安全事件的自适应响应

基于动态信任的内生安全框架可以根据实时风险评估结果自适应响应安全事件,例如实时阻断异常访问或异常信任行为等,从而保护整个系统的安全。另外,动态信任还可以实现安全威胁预警和安全日志审计等功能,为后续的安全事件响应提供支持。

三、动态信任的应用场景

基于动态信任的内生安全框架适用于物联网、云计算和移动化等领域,可以提高系统的安全性和稳定性。具体应用场景如下:

1、物联网领域

对于物联网场景,动态信任可以实现对设备、应用、用户等的实时风险评估和动态信任管理,从而保护整个物联网系统的安全。例如,可以基于设备的行为、属性等数据进行风险评估,判断设备是否存在安全风险,并进行相应的防御措施。

2、云计算领域

对于云计算场景,动态信任可以实现对用户、应用、网络等的实时风险评估和自适应调整信任度,从而提高整个云计算系统的安全性和稳定性。例如,可以根据用户的访问情况和应用的行为数据等进行风险评估,判断用户和应用是否存在安全风险,并相应的限制其访问权限。

3、移动化场景

对于移动应用场景,动态信任可以实现对应用、用户等的实时风险评估和自适应调整信任度,从而保护整个移动应用系统的安全。例如,可以根据应用的行为数据、用户的位置信息等进行风险评估,判断应用和用户是否存在安全风险,并相应的限制其访问权限。

四、动态信任的实现方法

基于动态信任的内生安全框架的实现方法主要包括以下几个方面:

1、机器学习技术

机器学习技术可以实现对多方交互数据的分析和预测,进而实现实时风险评估和动态信任管理。例如,可以使用支持向量机、神经网络、朴素贝叶斯等算法对数据进行分类和预测,从而实现安全风险评估。

2、分布式计算技术

分布式计算技术可以实现对大规模数据的分析和处理,多种评估方法的实现和系统的扩展性等。例如,可以使用MapReduce等分布式计算技术来实现大规模数据的分析和处理,从而提高系统的效率和准确性。

3、安全日志管理技术

安全日志管理技术可以实现对安全事件的记录、分析和响应等功能,从而提高系统的安全性和稳定性。例如,可以使用SIEM技术来实现安全事件的实时监测、分析和响应,从而提供相应的安全保障。

总之,基于动态信任的内生安全框架是一种新型的信息安全架构,其具有灵活性和自适应性等特点,可以根据实际情况动态调整信任度,提高整个系统的安全性。在物联网、云计算和移动化等领域具有广泛的应用前景,同时也面临着各种技术挑战和安全威胁。因此,我们需要进一步探索动态信任技术的研究和应用,并积极探索基于动态信任的内生安全框架的实现方法和应用策略,从而实现网络信息安全的可靠保障。

本文为收集整理,文章部分观点不代表本站观点,如有侵权或其它问题请反馈客服。/cjwt/16376.html